Dopo 30 anni: Microsoft abbandona NTLM... Ecco perché!

Da oltre 30 anni, NTLM (New Technology LAN Manager) è un protocollo di autenticazione fondamentale in Windows. Ha aiutato le aziende a passare dall'autenticazione LAN Manager legacy alle moderne reti aziendali.

Ma i tempi sono cambiati. È stato annunciato Microsoft Di recente, ha annunciato il suo piano di disabilitare NTLM di default nelle nuove versioni di Windows. Questo segna la fine del protocollo di autenticazione regolamentare dal suo lancio nel 1993.

Questa mossa indica che i vecchi modelli di sicurezza non sono più adatti al mondo odierno, dominato dalla sfiducia. Di seguito un'analisi dei motivi per cui NTLM è stato abbandonato e sostituito da Kerberos.

Un breve riassunto di NTLM

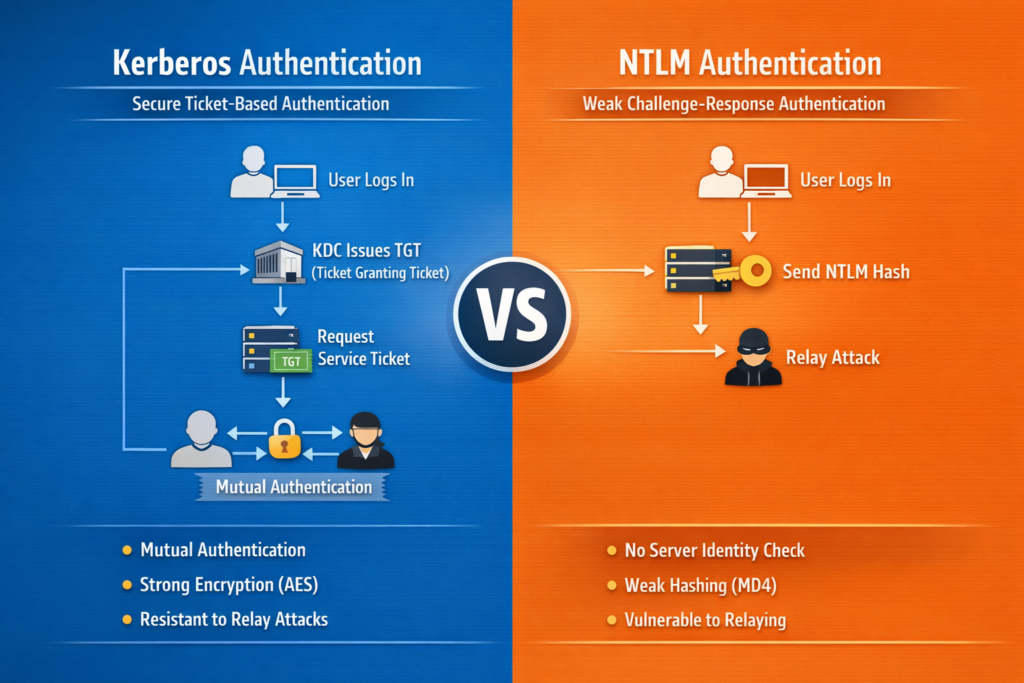

Il protocollo di autenticazione LAN Network Management for New Technology (NTLM) è stato sviluppato negli anni '90, quando le reti aziendali erano relativamente piccole e limitate ai confini fisici degli uffici. Inoltre, essendo un protocollo di autenticazione challenge-and-response, NTLM utilizza una versione hash della password, anziché trasmetterla attraverso la rete.

NTLM era più adatto ad ambienti in cui le reti erano locali senza un controller di dominio centrale e quando i dispositivi venivano utilizzati per lavorare in gruppi di lavoro anziché in domini.

Tuttavia, NTLM non è stato specificamente progettato per reti ibride, lavoro da remoto, ambienti basati su cloud e minacce moderne. Nonostante queste limitazioni, non scompare del tutto. Fungerà da metodo di autenticazione di backup quando Kerberos non è disponibile.

Perché Microsoft sta disattivando NTLM?

La decisione di Microsoft di disabilitare la macchina virtuale NTLM è motivata da una realtà cruciale: NTLM è fondamentalmente insicuro secondo gli standard moderni. Elenchiamo alcuni dei motivi:

- NTLM utilizza una crittografia debole e si basa in larga misura su hash obsoleti, vulnerabili alle moderne tecniche di hacking. Utilizzando strumenti come Hashcat, John the Ripper e Rainbow Tables, gli hacker possono estrarre facilmente le password dagli hash NTLM.

- Questo protocollo è vulnerabile agli attacchi di dirottamento. In un attacco di dirottamento, gli aggressori manipolano gli utenti inducendoli ad autenticarsi su un server dannoso. Intercettando le richieste di autenticazione, gli aggressori le reindirizzano a un altro server per ottenere un accesso non autorizzato. Al contrario, Kerberos è specificamente progettato per prevenire questo tipo di sfruttamento.

- Poiché NTLM è stato progettato anni fa, non supporta modelli di sicurezza moderni come Zero Trust Security, Cloud Identity Management o Multi-Factor Authentication (MFA).

Input Kerberos

A differenza del sistema di scambio di hashing delle password utilizzato da NTLM, Kerberos Si tratta di un sistema di autenticazione basato su ticket. Fornisce una soluzione di sicurezza per organizzazioni di tutte le dimensioni. A partire da Windows 2000, è diventato il protocollo di autenticazione predefinito per ogni dispositivo Windows connesso al dominio.

Questo protocollo utilizza la crittografia a chiave simmetrica insieme a un Key Distribution Center (KDC) per verificare l'identità degli utenti. Il KDC è costituito da un sistema di ticketing (TGS), un database Kerberos per l'archiviazione delle password e un server di autenticazione.

Durante il processo di autenticazione iniziale, il protocollo Kerberos memorizza il ticket selezionato sul dispositivo dell'utente finale. Invece di cercare una password, il servizio verifica il ticket. Pertanto, l'autenticazione Kerberos avviene all'interno del proprio ambiente, dove il KDC è autorizzato a verificare un host, un utente o un servizio.

Perché Kerberos?

Uno dei principali vantaggi dell'utilizzo di Kerberos è l'autenticazione reciproca. Kerberos consente agli utenti e agli altri sistemi di servizio di verificarsi a vicenda. Durante l'intero processo, il server e gli utenti saranno consapevoli della reciproca affidabilità.

Inoltre, ogni ticket è dotato di timestamp e dati relativi al periodo di validità, mentre gli amministratori controllano il periodo di autenticazione. Con un sistema di autenticazione riutilizzabile, ogni utente verrà verificato nel protocollo Kerberos una sola volta. Successivamente, non sarà necessario reinserire i dati personali.

I commenti sono chiusi.