Proteggere Office dalla vulnerabilità CVE-2026-21509: una guida passo passo

Di recente, il 26 gennaio 2026, Microsoft si è affrettata a rilasciare un aggiornamento critico per risolvere un problema ad alto rischio. Vulnerabilità zero-day di Microsoft Office consente a malintenzionati di aggirare le funzionalità di sicurezza. Questa vulnerabilità è identificata come CVE-2026-21509. I componenti di Microsoft Office rimangono un bersaglio interessante per le vulnerabilità zero-day.

Considerando che Microsoft Office è la spina dorsale delle organizzazioni, dalla posta elettronica ai fogli di calcolo, dalle presentazioni ai documenti, questa scoperta ha sconvolto la comunità della sicurezza informatica.

Considerando che Microsoft Office è la spina dorsale delle organizzazioni, dalla posta elettronica ai fogli di calcolo, dalle presentazioni ai documenti, questa scoperta ha sconvolto la comunità della sicurezza informatica.

La buona notizia è che non è più necessario attendere la distribuzione completa della patch; al contrario, è possibile adottare misure pratiche per proteggere il sistema.

Ecco una ripartizione di tali passaggi.

la minaccia

Sfruttando la vulnerabilità CVE-2026-21509, gli aggressori possono aggirare le funzionalità di sicurezza che isolano le vulnerabilità all'interno di un ambiente Office. Pertanto, la minaccia si estende a:

- Microsoft Office 2016

- Microsoft Office 2019

- LTSC 2021 e 2024

- Applicazioni aziendali di Microsoft 365

Inoltre, la causa principale di questa minaccia era l'affidamento a input inaffidabili nelle decisioni di sicurezza CWE-807.

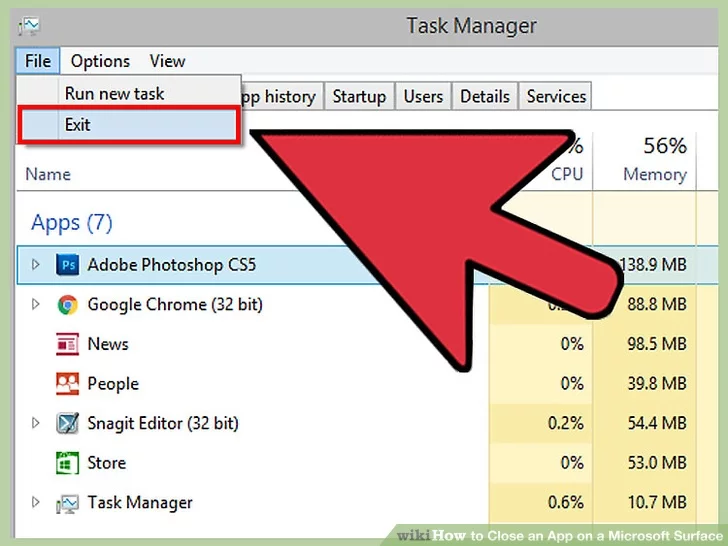

Passaggio 1: riavviare le applicazioni di Office

Microsoft ha introdotto una strategia di mitigazione che si attiva automaticamente se si utilizza Microsoft 365 o Office 2021. Tuttavia, funziona solo quando si riavviano le applicazioni.

ما الذي يمكن فعله؟

- Seleziona e chiudi completamente PowerPoint, Word, Excel e Outlook.

- Dopo averlo fatto, riaprilo.

- Ripetere lo stesso passaggio su tutti i dispositivi dell'organizzazione.

Questo metodo obbliga Microsoft Office a ricaricare le configurazioni di sicurezza aggiornate, bloccando ulteriormente la maggior parte dei vettori di attacco più comuni.

Immagine di credito WikiHowtech

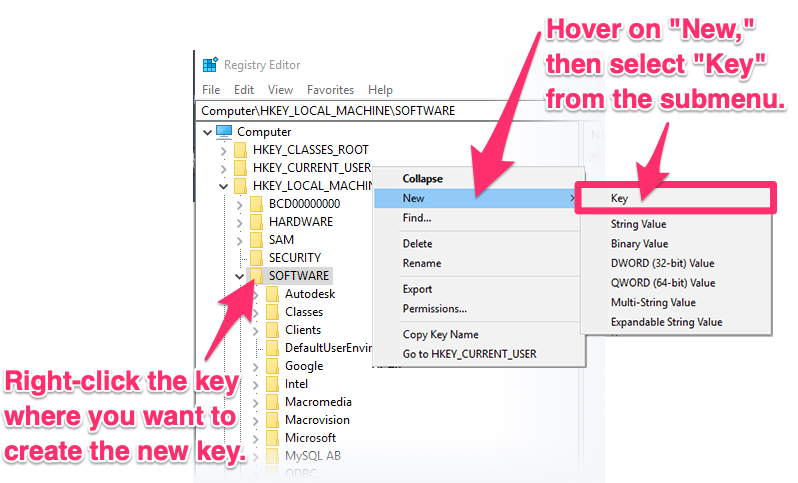

Passaggio 2: riparare il registro per Microsoft Office 2019 e 2016

Se la tua azienda utilizza già Office 2019 o 2016, dovresti seguire la correzione manuale riportata di seguito nel registro. Windows.

Prima di apportare modifiche:

- Premi Win+R e digita regeditQuindi premere Invio

- Nell'Editor del Registro di sistema, seleziona File e poi Esporta.

- Inoltre, salva il nome del file sul tuo sistema come "Registry_Backup.reg".

Attuazione delle riforme:

Vai e cerca

HKEY_LOCAL_MACHINESOFTWAREMicrosoftOffice16.0Common

- Fare clic con il tasto destro del mouse su Uncommone selezionare New, Quindi seleziona Le

- Ora devi nominare la chiave {EAB22AC3-30C1-11CF-A7EB-0000C05BAE0B}.

Quindi specificare questa nuova chiave:

- Fare clic con il tasto destro e andare a NUOVA, quindi scegli Valore DWORD (32 bit)

- Nomina questo: Flag di compatibilità

- Dopo averlo fatto, fai doppio clic e imposta il valore su: 400

- Fare clic OKQuindi chiudere l'editor del registro.

- Infine, riavvia il computer.

Questa modifica del registro blocca un oggetto vulnerabile che gli aggressori potrebbero utilizzare in modo improprio.

Immagine di credito Effetti fondiari

Fase 3: rafforzare Outlook contro gli allegati

La cosa più importante da notare è che la maggior parte degli attacchi associati a CVE-2026-21509 inizia con email di phishing. Pertanto, è necessario rafforzare le difese tramite le impostazioni di Outlook.

Opzioni consigliate:

- Disattiva l'anteprima automatica.

- Disattivare il download automatico di qualsiasi contenuto esterno.

- Inoltre, assicurati di utilizzare solo la vista protetta.

Fare clic su File, quindi selezionare Opzioni, andare su Centro protezione, quindi su Impostazioni e scegliere Gestione allegati.

Suggerimenti per evitare il phishing:

Forma i tuoi dipendenti perché la tecnologia da sola non è sufficiente per prevenire questi attacchi.

Considera i segnali di allarme:

- Email che indicano urgenza, come "Aprire immediatamente" o "Account bloccato".

- Indirizzi mittente che potrebbero sembrare insoliti. Ad esempio, support@microsoft.com.

- Ricezione di fatture e notifiche di consegna inaspettate.

- Inoltre, procuratevi file compressi di tipi insoliti come .img, .iso e .hta.

- Link non sincronizzati con il dominio del mittente.

Abitudini sicure:

- Assicuratevi di controllare gli ordini tramite telefono o chat.

- Passa il mouse su un collegamento prima di cliccarci sopra.

- Segnalare immediatamente le e-mail sospette al reparto IT.

- Non abilitare le macro nei documenti.

I commenti sono chiusi.