Abitudini essenziali per la protezione dei dati e la sicurezza informatica: una guida per proteggere le tue informazioni sensibili

Questa storia è diventata familiare. Nell'estate del 2025, violazioni dei dati hanno colpito importanti aziende, tra cui Google e TransUnionI dati dei clienti provenienti da decine di fonti sono finiti nelle mani dei criminali.

Gli hacker non sono penetrati direttamente nei sistemi centrali. Vi hanno avuto accesso attraverso un anello debole di una catena più ampia. Questa è la realtà del nostro mondo digitale. Non possono esistere barriere impenetrabili.

Una sicurezza informatica efficace si basa su abitudini semplici e costanti e sul rendersi un bersaglio difficile. In questo modo, quando le minacce inevitabili si presentano, vengono rilevate, respinte o recuperate con danni minimi.

Ti spiegherò le 7 abitudini della sicurezza informatica che costituiscono il nucleo del mio sistema di difesa su telefono Android E il mio computer.

7. Sconfiggi gli hacker con un gestore di password e l'autenticazione a due fattori.

I dati mostrano Oltre l'80% delle violazioni riguarda password deboli, rubate o riutilizzate. I criminali informatici sfruttano questa vulnerabilità con attacchi automatizzati chiamati credential stuffing.

Prendono lunghi elenchi di nomi utente e password da una singola violazione e li provano su migliaia di siti finché non ne trovano alcuni corrispondenti.

Anche se tutti sanno che riutilizzare le password è rischioso, lo facciamo comunque. Il sistema si aspetta che ne ricordiamo più di 90 accessi unici in media, il che non è possibile.

I gestori di password sono sistemi crittografati che risolvono questo problema. Generano password lunghe e casuali, le memorizzano dietro un'unica password principale e le inseriscono automaticamente in applicazioni e siti web.

Impostare l'autenticazione a più fattori (MFA) è il passaggio finale per proteggere il tuo account. Anche se un hacker acquista la tua password sul dark web, questa è inutile senza il secondo fattore.

6. Allena la tua vista a individuare i segnali d'allarme del phishing.

I criminali informatici hanno un vocabolario specifico per le loro tattiche manipolative, ma tutte si riducono all'inganno.

Il phishing avviene tramite e-mail, SMS e phishing vocale tramite telefono. Una variante più recente del phishing vocale utilizza l'intelligenza artificiale.

Ora, grazie all'intelligenza artificiale, bastano pochi secondi di una clip audio pubblicata sui social media o registrata durante un discorso pubblico per generare una versione convincente della tua voce. Qualcuno che impersona una persona cara potrebbe chiamarti, denunciare un incidente o un arresto e chiederti immediatamente del denaro.

Fortunatamente, i segnali d'allarme sono spesso simili se ci si allena a riconoscerli.

I truffatori mirano a farti prendere dal panico, non a farti riflettere. Usano frasi come "Il tuo account verrà sospeso", "Rilevata attività sospetta" o "Agisci subito per evitare una multa".

Sebbene l'intelligenza artificiale renda le truffe più sofisticate, molte contengono ancora evidenti errori di battitura o formulazioni approssimative che il team addetto alle comunicazioni di un'azienda rispettabile non permetterebbe.

Prima di cliccare, passa il mouse su un link per visualizzare l'URL di destinazione nell'angolo inferiore del browser. Su un dispositivo mobile, solitamente è possibile tenere premuto a lungo il link per visualizzarne un'anteprima.

Cercare errori di battitura nell'indirizzo e-mail del mittente, ad esempio support@micros0ft.com.

Gli allegati inaspettati sono un segnale d'allarme. Le aziende legittime raramente inviano fatture o report di sicurezza indesiderati.

Questi allegati spesso nascondono MalwareIn caso di dubbi, visita direttamente il sito web ufficiale. Non cliccare mai su un link, non scaricare un allegato e non chiamare mai un numero ricevuto tramite un messaggio sospetto.

5. Pratica la navigazione e il clic consapevoli.

Il browser è la tua finestra principale su Internet e una conoscenza di base può aiutarti a mantenerlo sicuro.

Cerca sempre il lucchetto. L'icona del lucchetto e "https://"All'inizio del titolo c'è una connessione criptata.

HTTPS crittografa i dati durante la trasmissione, mentre HTTP no. Questo è particolarmente importante sulle reti Wi-Fi pubbliche, dove le intercettazioni sono facili.

Fate attenzione ai pop-up aggressivi e ai download inaspettati. Gli scareware utilizzano falsi avvisi di virus per promuovere una "soluzione" per malware o software indesiderati. Le aziende di sicurezza informatica legittime non segnalano le infezioni tramite pop-up del browser.

Infine, trattate con cautela gli accorciatori di URL. Servizi come Bitly e TinyURL possono oscurare la vera destinazione di un link. Questo li rende uno strumento preferito dai truffatori che vogliono nascondere un sito dannoso dietro un link dall'aspetto innocuo.

Quando ricevi un link abbreviato da una fonte di cui non ti fidi completamente, usa un sito web di espansione dei link (ad esempio, unshorten.it) per vedere dove porta prima di cliccare.

4. Mantieni la tua connessione sicura, a casa e fuori

Le reti Wi-Fi pubbliche di bar, aeroporti e hotel sono rischiose. Queste reti sono aperte e spesso non crittografate, il che le rende facili bersagli.

Una tattica comune è quella di

attacchi L'uomo al centro, in cui un criminale sulla stessa rete intercetta il traffico tra il tuo dispositivo e Internet.

Un altro pericolo è Attacco del Gemello Malvagio, in cui un hacker crea un hotspot falso con un nome apparentemente legittimo e cattura il tuo traffico.

Utilizza sempre una rete privata virtuale (VPN) sulle reti Wi-Fi pubbliche. Crea un tunnel crittografato per il tuo traffico. Con una VPN affidabile, le persone sulla stessa rete non possono leggere i tuoi dati o vedere dove vanno.

Anche la tua rete domestica deve essere protetta. Inizia modificando le password Wi-Fi predefinite e le impostazioni di amministratore sul router. I router spesso hanno credenziali predefinite come "admin" e "password". Lasciarle invariate rende la tua rete facile da hackerare.

3. Controlla la tua impronta digitale passo dopo passo

I truffatori possono usare ogni dettaglio che condividi sui social media. Il nome e la città natale del tuo animale domestico spesso rispondono alle domande di sicurezza più comuni.

I criminali informatici eccellono nell'ingegneria sociale. Usano questi dettagli per creare fiducia, manipolarti e creare Attacchi di phishing Convincente.

Pubblicare foto delle vacanze in tempo reale segnala che la tua casa è vuota. Tag ripetuti sulla posizione del tuo bar o della tua palestra preferiti creano una mappa prevedibile della tua routine.

Considera le informazioni personali come una risorsa preziosa. Controlla le impostazioni sulla privacy su tutti gli account social e imposta la visibilità del profilo su "Privato" o "Solo amici".

Infine, prendi l'abitudine di condividere le foto delle tue fantastiche vacanze dopo essere tornato a casa sano e salvo.

2. I backup ti aiutano a ripristinare rapidamente i tuoi dati quando si verifica un disastro.

Considera i backup dei dati come un'assicurazione. I backup sono la tua principale difesa contro ransomware, che crittografa i tuoi file e richiede un pagamento.

I backup sono utili anche in caso di guasto, smarrimento o furto del dispositivo. In caso di attacco ransomware, un backup pulito e aggiornato consente di ripristinare rapidamente i dati. Cancella i dati dal dispositivo infetto e ripristinali dal backup.

Automatizza i backup. L'obiettivo è impostarli e dimenticarsene. Utilizza il backup cloud integrato sui tuoi dispositivi. Sul tuo iPhone o iPad, attiva il backup iCloud nelle Impostazioni.

Su Android, assicurati che il backup di Google One o Google Drive sia attivato.

Utilizza un servizio di backup su cloud o strumenti integrati come Time Machine (su Mac) o Cronologia file (su Windows) sul tuo dispositivo con un disco rigido esterno.

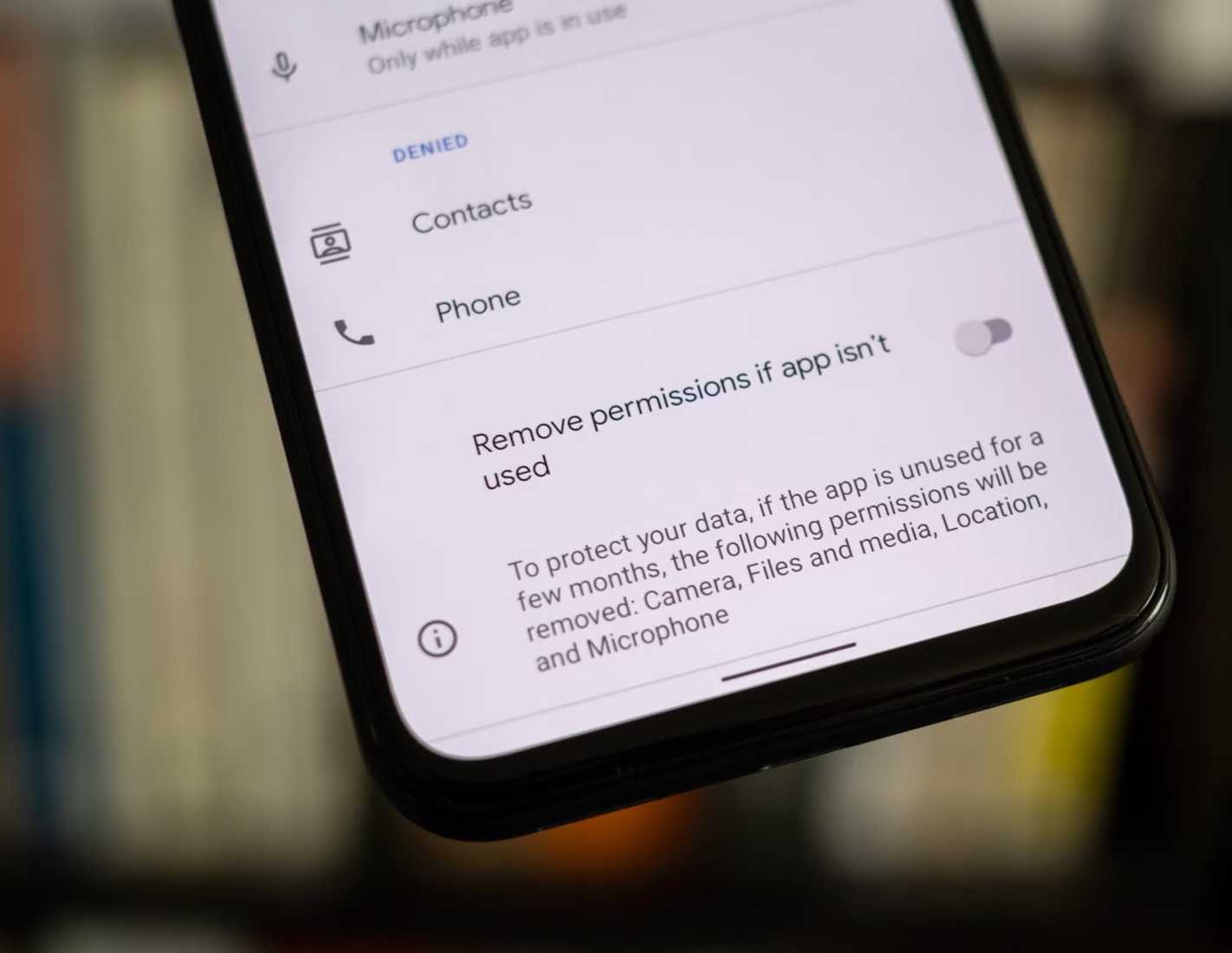

1. Per le applicazioni, seguire la regola del “privilegio minimo”.

Ogni app che installi richiede l'accesso ai tuoi dati e ai componenti del dispositivo (contatti, posizione, fotocamera, microfono).

Segui la regola del privilegio minimo. Concedi a ogni app solo l'accesso di cui ha bisogno. L'app Mappe ha bisogno della tua posizione solo quando è in uso. app di fotoritocco Ha bisogno delle tue foto, non dei tuoi contatti o del microfono.

Autorizzazioni eccessive creano rischi per la privacy e la sicurezza.

Alcune app raccolgono dati per scopi pubblicitari. Se un'app viene hackerata e ha accesso al tuo microfono, potrebbe ascoltare le tue conversazioni.

Isolare, investigare, fortificare

Se sospetti che un account sia stato compromesso, agisci rapidamente con una risposta mirata in tre fasi.

Innanzitutto, isola la violazione. Cambia immediatamente la password dell'account interessato. Se si tratta di un conto finanziario, contatta la tua banca o l'emittente della carta per segnalare il sospetto di frode e richiedere il blocco del conto.

Successivamente, indaga. Controlla altri account importanti per attività non autorizzate, soprattutto se hai utilizzato la stessa password compromessa. Esegui una scansione completa del tuo computer per rilevare software dannosi, inclusi i keylogger.

Infine, rafforza le tue difese. Impostare l'autenticazione a due fattori (MFA) Sull'account hackerato e su altri account importanti di cui non sei a conoscenza. Approfitta di questo incidente per rivedere e rafforzare le tue abitudini di sicurezza.

I commenti sono chiusi.