Come sono sopravvissuto a un attacco di phishing e a un'app dannosa la scorsa settimana

Quando scrivi ogni giorno del peggio Truffe online E come evitarli, come faccio io, diventa facile vederne molti esempi nella vita reale.

Mentre è un'altra storia quando si tratta di dirti a cosa fare attenzione quando le app dannose si diffondono a macchia d'olio, o dopo Violazione massiccia dei datiÈ diverso quando te lo mostro davvero. Ecco perché ho iniziato a fare screenshot di potenziali tentativi di hacking e attacchi informatici che incontro online.

Come persona che scrive di hacker da oltre un decennio, ho visto tutti i loro vari trucchi e metodi per indurti a cliccare su Link dannosi Oppure fornisci volontariamente i tuoi dati personali. Questa volta, invece di raccontarti dell'ultimo attacco informatico, ti racconterò i miei due tentativi di hackerare la loro interfaccia la scorsa settimana e ti spiegherò esattamente perché non ho cliccato né scaricato nulla.

Ecco tutto quello che devi sapere, oltre ad alcuni suggerimenti e trucchi generali che utilizzo per proteggere me e la mia famiglia online.

Non una normale email, ma una trappola.

Avendo un indirizzo email aziendale pubblico, ricevo circa 100 email al giorno. Sebbene molte di queste provengano da contatti fidati con cui collaboro direttamente o indirettamente nell'ambito del mio lavoro, di tanto in tanto alcune email sospette riescono a eludere le misure di sicurezza integrate nella mia casella di posta.

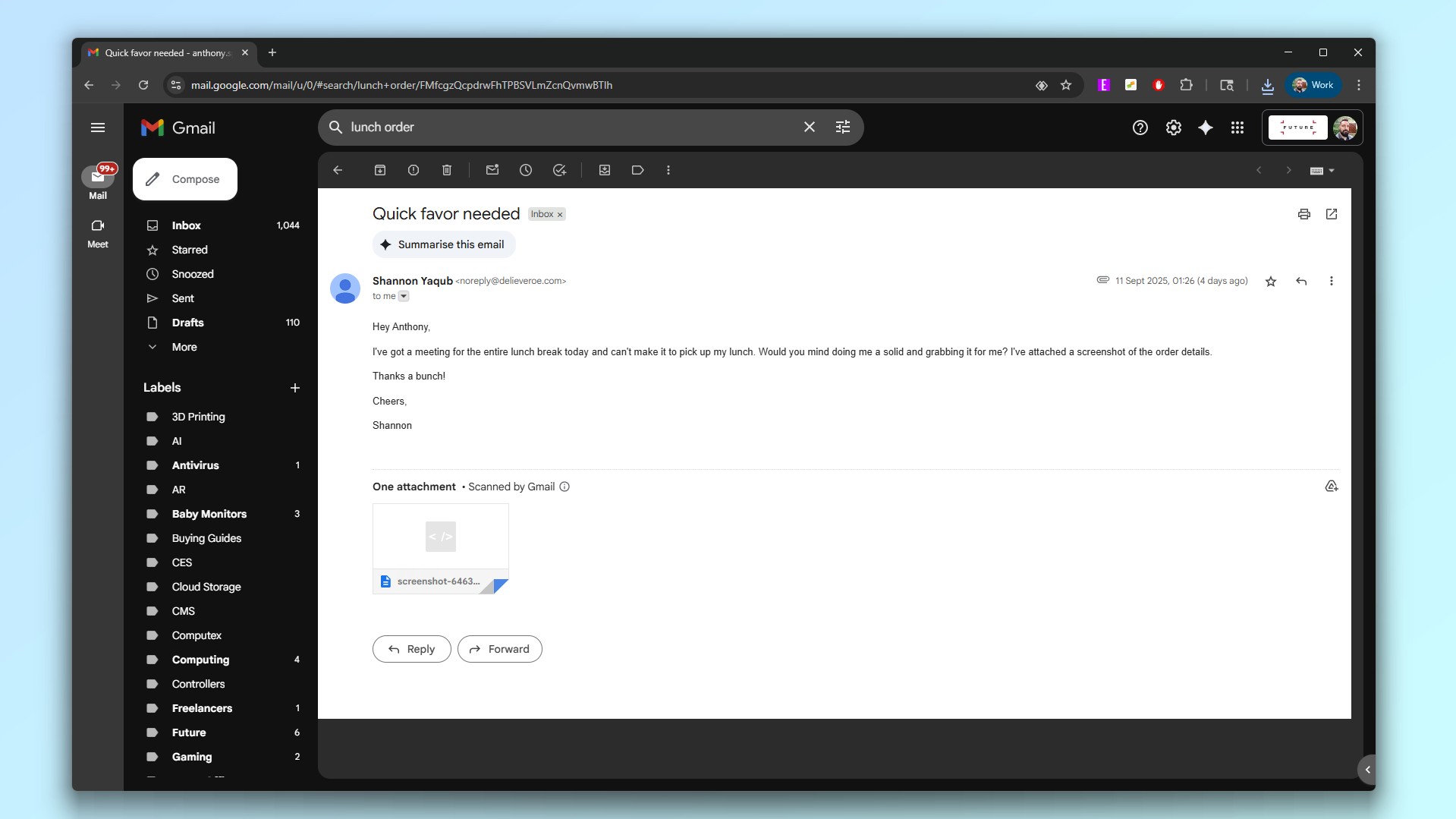

È esattamente quello che è successo con l'email qui sotto. Tuttavia, ho notato quasi subito diversi segnali d'allarme. Riesci a individuarli anche tu? Dai un'occhiata veloce prima di leggere la mia spiegazione per vedere se li hai individuati tutti.

Sebbene non riconoscessi il nome del mittente, il che aveva già sollevato i miei sospetti, ho cliccato sulla freccia qui sotto per verificare ulteriormente il suo indirizzo email. Invece di essere collegata al suo nome, l'email sopra riportata utilizza il nome di una nota azienda di consegna di cibo a domicilio per apparire più credibile, ma c'è solo un problema. L'azienda che il truffatore sta cercando di impersonare è molto probabilmente Deliveroo, ma il nome nell'oggetto dell'email è scritto male.

Per aiutarmi a elaborare la sua richiesta, il mio "collega" ha anche allegato una foto della sua richiesta alla sua email. Tuttavia, sebbene il messaggio dica di aver "allegato uno screenshot", questo allegato non è affatto un'immagine. Si tratta invece di un file HTML camuffato da immagine con la parola "screenshot" nel nome per farlo sembrare legittimo.

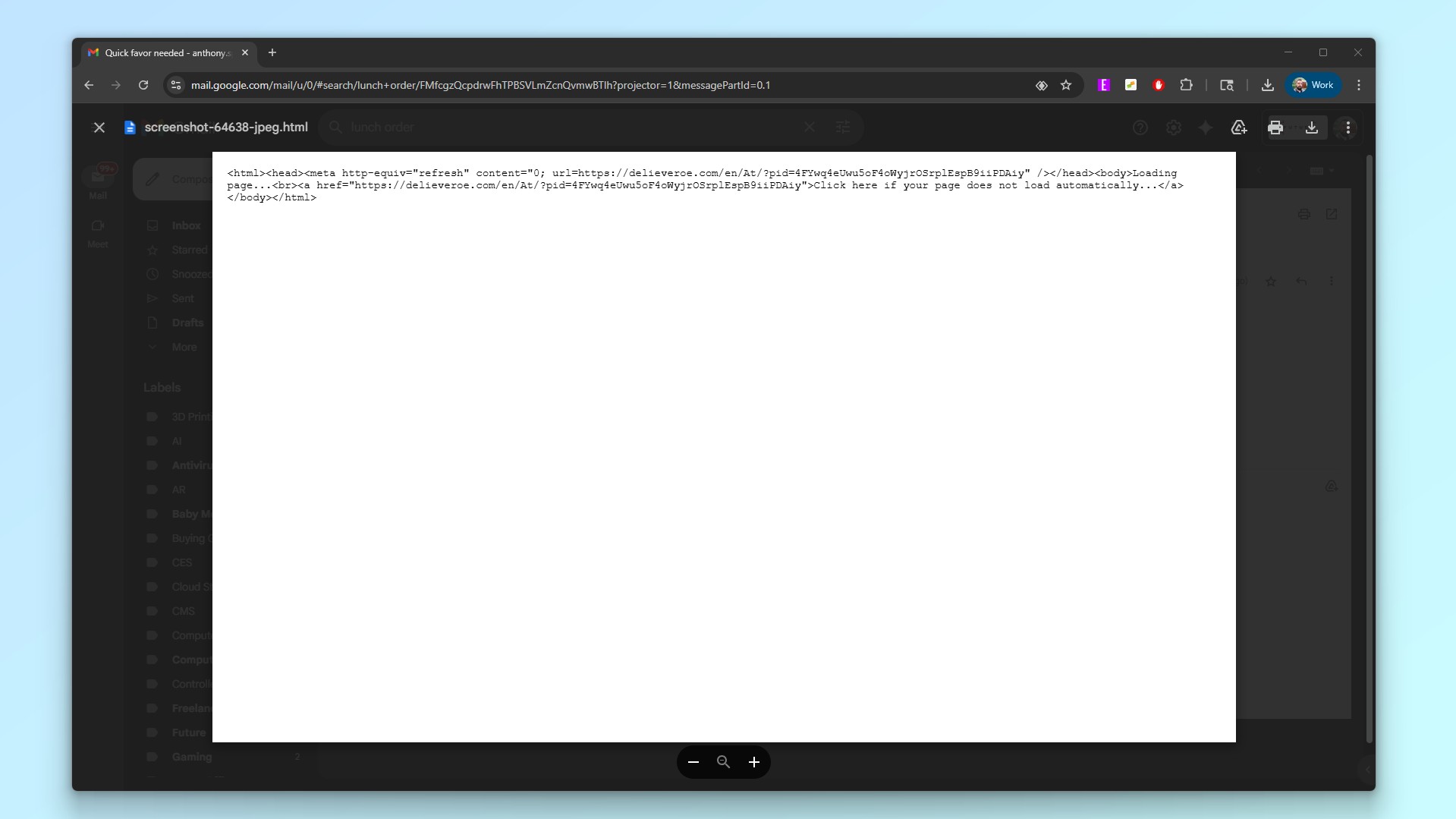

Ora, non ti consiglierei di provare quello che ho fatto io, ma in questo caso ho cliccato sull'anteprima per darti un'idea più chiara del codice nell'allegato. Come puoi vedere nello screenshot qui sopra, punta a sito falso Impersona Deliveroo con un testo sulla pagina che ne indica il caricamento e che appare quando si naviga. Questo sito falso ha anche un pulsante che dice: "Clicca qui se la pagina non si carica automaticamente".

Sebbene non abbia scaricato o tentato di aprire questo allegato, cliccando su questo pulsante nella pagina a cui cercava di indirizzarmi, molto probabilmente sarei stato indirizzato a un sito dannoso progettato per infettare il mio computer con un virus.

Questa email ha tutti i tratti distintivi di una truffa di phishing, dal senso di urgenza a un allegato che non è ciò che dice di essere. In realtà, l'unica cosa che manca è Errori di ortografia e grammaticaIn ogni caso, si tratta di un tipico esempio di e-mail di phishing e, se vedete qualcosa di simile nella vostra posta in arrivo, evitate a tutti i costi di rispondere o di scaricare l'allegato in questione.

Malware nascosto nel mio feed di notizie

Anche prima di lavorare nella sicurezza informatica, ero un avido lettore di notizie. Ecco perché mi trovavi sempre a navigare su Google Discover sul mio telefono o tablet alla ricerca di storie interessanti. Mentre lo facevo, un giorno mi sono imbattuto in una notizia falsa progettata per indurmi a installare un'app dannosa. Lasciate che vi spieghi.

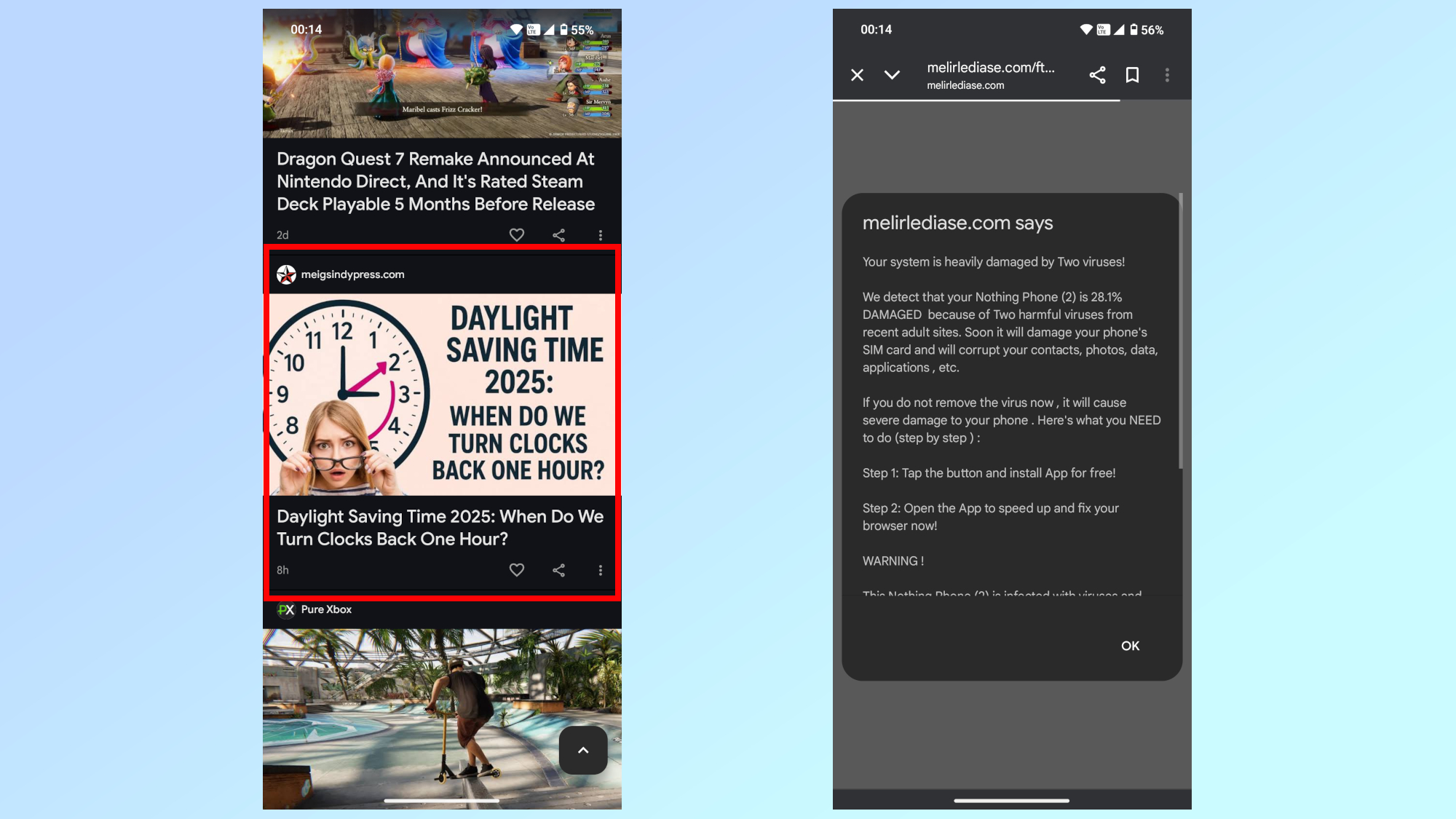

Anche se dovrei saperlo, non sono ancora del tutto sicuro di quando finirà l'ora legale. Ecco perché quando ho visto un articolo a riguardo comparire nel mio feed di notizie, ho subito cliccato.

Nello screenshot qui sopra, potete vedere la notizia su cui ho cliccato sul lato sinistro e la finestra pop-up che mi ha accolto subito dopo sul lato destro. A seguito di recenti modifiche all'algoritmo, Google Discover Plus offre blog personali e notizie da fonti attendibili. Se da un lato questo è un vantaggio per le piccole testate e i creatori di contenuti, dall'altro offre ai criminali informatici l'opportunità di approfittare più facilmente di lettori accaniti come me.

Invece di sapere quando finisce l'ora legale quest'anno, ho visto un pop-up che mi informava che il mio Nothing Phone 2 era infetto non da uno, ma da due "virus dannosi". I criminali informatici dietro questo pop-up dannoso sono andati oltre, affermando che questi presunti virus provenivano da "siti per adulti moderni". Poi, per convincermi a seguire le loro istruzioni, mi hanno minacciato di farmi... SIM Se non scarico l'app in questione, i dati del mio telefono saranno danneggiati e i miei contatti, foto, dati, app e Plus saranno corrotti.

Ora, non ho scorretto fino in fondo per provare a scaricare quella che probabilmente era un'app dannosa, ma ecco cosa sarebbe probabilmente successo se l'avessi fatto. Invece di indirizzarmi al Google Play Store o a un altro app store ufficiale, il link in fondo a questo messaggio mi avrebbe indirizzato a un sito di terze parti dove avrei potuto scaricare l'app come file . APKDa lì, dovrò installarlo manualmente sul mio telefono. Android il mio (che è qualcosa di cui ti sbarazzi) Google Nella prossima versione di Android). Per accedere a tutti i miei dati, l'app potrebbe aver richiesto un certo numero di Permessi non necessari O per abusare dei servizi di accesso in Android Oppure scaricare un falso aggiornamento che in realtà era un malware pericoloso che prendeva di mira i telefoni Android.

Ho assistito a questo tipo di attacco molte volte, ma questa è la prima volta che vedo un articolo di fake news che tenta di diffondere malware apparire sul mio feed di notizie di Google Discover. Questo è un importante avvertimento su come gli hacker possono creare blog o persino acquistare spazi pubblicitari per attirare potenziali vittime.

Come posso proteggermi dagli attacchi informatici?

Quando si tratta di proteggere me stesso, i miei amici e la mia famiglia dagli attacchi informatici, il mio consiglio più importante è di non lasciarsi sopraffare dalle emozioni. Gli hacker sanno come innescare risposte emotive, il che è essenziale per far cadere gli utenti ignari in email di phishing e altre truffe.

Per questo motivo, consiglio sempre di mantenere la calma quando si controlla la posta in arrivo o i messaggi. Dalle email che avvisano di violazioni del copyright a quelle che affermano che uno dei vostri account è stato sospeso o verrà chiuso a breve, gli hacker vogliono che agiate rapidamente e senza pensarci. In questo modo, è più probabile che commettiate un errore. Quando accedete ai vostri account online su un portale di accesso falso o inviate dati personali sensibili e vi rendete conto che qualcosa non va, è troppo tardi.

Per questo motivo, è necessario prestare attenzione ai segnali di un'email o di un messaggio di phishing quando si consulta la posta in arrivo o si consulta la posta elettronica. Il messaggio cerca di trasmettere un senso di urgenza? Contiene errori ortografici e grammaticali? Il messaggio include un allegato o un link sospetto? Queste sono tutte domande che, se risposte affermative, sono motivo di preoccupazione.

Poi, ne uso uno I migliori gestori di password Non solo per aiutarmi a creare Password forti e uniche Per tutti i miei account, ma anche per archiviarli e compilarli automaticamente in modo sicuro quando necessario. Uso anche Il miglior software antivirus Sul mio computer e uno Le migliori app antivirus per Android Sul mio telefono. Mentre il tuo computer è dotato di software di sicurezza integrato, sia sotto forma di Windows Defender su PC o XProtect su Mac, oltre a Google Play Protect Sui telefoni Android, offrono una protezione di base. Tuttavia, l'utilizzo di un antivirus a pagamento offre spesso vantaggi aggiuntivi, come: VPN Per proteggere la tua privacy online, utilizza un browser sicuro, utile quando esegui transazioni bancarie online o gestisci altri dati sensibili.

In definitiva, la cosa più importante è aggiornarsi costantemente sugli ultimi attacchi informatici e sulle truffe. Gli hacker dispongono di un vasto arsenale di trucchi e tecniche che riutilizzano nei loro attacchi, ed è per questo che è così importante sapere come riconoscere una truffa, un'email falsa o un sito web falso.

Questi sono solo due recenti tentativi di hacking che ho riscontrato, ma se volete che ne condivida altri e che vi spieghi come funzionano, fatemelo sapere nei commenti qui sotto.

I commenti sono chiusi.