Perché il tuo telefono o laptop non riceve più aggiornamenti e come risolvere il problema?

Classificare un dispositivo come "End-of-Life" (EoL) è una strategia aziendale ben ponderata. Questa fase rappresenta una tappa fondamentale nel ciclo di vita di un prodotto e segnala agli utenti la necessità di pianificare un aggiornamento o una sostituzione.

La comprensione di questa strategia spiega perché i dispositivi alla fine diventano obsoleti. È una complessa interazione di vincoli tecnici, realtà economiche e requisiti di sicurezza che guida questa decisione.

Spieghiamo le ragioni alla base delle decisioni di fine vita e cosa comportano per i consumatori, concentrandoci in particolare sul loro impatto sui dispositivi Android e Windows.

I dispositivi più vecchi non sono in grado di tenere il passo con i software moderni.

In sostanza, il raggiungimento della fine del ciclo di vita è la conseguenza diretta del fatto che l'hardware ha raggiunto il suo limite tecnico e non è più in grado di supportare il software moderno. In parole povere, i componenti diventano obsoleti e non sono più in grado di soddisfare i crescenti requisiti operativi.

Con l'evoluzione dei sistemi operativi e delle applicazioni, aumentano anche la richiesta di potenza di elaborazione, memoria e funzionalità hardware, tutte caratteristiche che i componenti più datati non possiedono. Questa continua evoluzione sta spingendo i dispositivi più vecchi verso l'obsolescenza.

Il processore (CPU) è spesso il fattore limitante principale. Le CPU moderne hanno un controller di memoria integrato che determina la quantità massima, il tipo e la velocità della memoria ad accesso casuale (RAM) che il sistema può supportare.

Ad esempio, un processore Intel Core i7-2637M Il vecchio modello è limitato architettonicamente a supportare un massimo di 8 GB di memoria DDR3 a 1333 MT/s. Al contrario, il processore può i7-6700K I processori più recenti gestiscono fino a 64 GB di memoria DDR4 più veloce, il che significa prestazioni notevolmente migliori.

Questa differenza di capacità e velocità di memoria influisce direttamente sulla capacità di un dispositivo di eseguire sistemi operativi ad alta intensità di memoria e di eseguire più attività contemporaneamente in modo efficiente. I dispositivi con memoria limitata subiranno notevoli rallentamenti durante l'esecuzione delle applicazioni moderne.

Le aziende smettono di supportare dispositivi non redditizi.

Oltre ai vincoli tecnici, la decisione di porre fine al supporto (EoL) di un dispositivo si basa su accurati calcoli economici.

La fine del ciclo di vita (EoL) è definita come il momento in cui un prodotto raggiunge un punto in cui il ritorno sull'investimento diventa negativo, ovvero il costo di sviluppo e rilascio di patch o aggiornamenti supera i ricavi generati da quel prodotto.

Questo elevato costo di supporto è un elemento fondamentale del modello di business. obsolescenza programmataQuesta strategia consiste nel progettare un prodotto con una durata di conservazione artificialmente limitata per ridurre l'intervallo tra acquisti ripetuti. In altre parole, i prodotti sono progettati per diventare obsoleti o non più supportati dopo un certo periodo, costringendo i consumatori ad acquistare versioni più recenti.

Questa strategia è particolarmente efficace per le aziende con una forte fedeltà al marchio e una significativa posizione dominante sul mercato, come Apple o Samsung. Queste aziende sono in grado di influenzare le decisioni dei consumatori e indirizzarli all'acquisto di nuovi prodotti anche quando i dispositivi più vecchi funzionano ancora bene, interrompendo il supporto o introducendo nuove funzionalità esclusive per le versioni più recenti. Ciò garantisce un flusso di fatturato costante e mantiene la loro posizione competitiva sul mercato.

Rischi per la sicurezza informatica associati all'utilizzo di dispositivi obsoleti

Continuare a supportare dispositivi più datati rappresenta un notevole onere per la sicurezza. Per le aziende, il rischio di una violazione dei dati su larga scala da parte di un dispositivo non supportato rappresenta uno scenario catastrofico che potrebbe compromettere la loro reputazione e la loro situazione finanziaria.

Quando un dispositivo raggiunge ufficialmente la data di fine vita (EoL), il produttore interrompe la distribuzione di patch di sicurezza o l'esecuzione di valutazioni delle vulnerabilità. Questo crea una superficie di minaccia persistente e non corretta, rendendola un facile bersaglio per i criminali informatici.

I criminali informatici ne sono ben consapevoli e prendono di mira attivamente questi dispositivi, trasformando la probabilità di una violazione da un "se" a un "quando". È solo questione di tempo prima che queste vulnerabilità vengano sfruttate.

La famigerata epidemia di ransomware WannaCry del 2017, che ha colpito sistemi in tutto il mondo, è un esempio lampante di questa minaccia. Questo ransomware ha sfruttato una vulnerabilità presente in versioni obsolete e non aggiornate di Microsoft Windows, interrompendo importanti operazioni aziendali e causando ingenti perdite finanziarie.

Per qualsiasi organizzazione che opera in settori altamente regolamentati come la finanza, la sanità o gli appalti pubblici, l'utilizzo di dispositivi che hanno raggiunto la fine del loro ciclo di vita può automaticamente comportare il fallimento degli audit di conformità. Le organizzazioni devono rispettare gli standard e le normative pertinenti per proteggere i dati sensibili ed evitare sanzioni.

Ricondurre una violazione dei dati a dispositivi non conformi e non supportati può comportare sanzioni normative e azioni legali collettive. È essenziale condurre una valutazione completa dei rischi e aggiornare regolarmente i dispositivi per garantire la conformità e mitigare i potenziali rischi per la sicurezza.

L'impatto della cessazione del supporto al prodotto sui consumatori: uno sguardo più da vicino

Sebbene le decisioni relative al fine vita (EoL) siano guidate da logiche aziendali, i consumatori ne subiscono le conseguenze in prima persona. Interrompere il supporto di un prodotto significa che il produttore non fornisce più aggiornamenti di sicurezza, supporto tecnico e qualsiasi altro servizio correlato per il prodotto, che si tratti di uno smartphone, un tablet o qualsiasi altro dispositivo elettronico. Ciò ha un impatto significativo sull'esperienza utente, espone l'utente a rischi per la sicurezza e riduce il valore a lungo termine del prodotto. I consumatori devono comprendere queste implicazioni per prendere decisioni di acquisto consapevoli e pianificare proattivamente la sostituzione dei vecchi dispositivi.

Il tuo dispositivo sta gradualmente diventando inutilizzabile.

Un dispositivo raramente smette di funzionare completamente al termine del suo ciclo di vita (EoL). Al contrario, subisce una lenta e graduale morte.

Il punto di svolta cruciale in questo processo è quello che potremmo definire "fine del supporto delle app". Ciò si verifica quando le app di terze parti essenziali smettono di funzionare sul vecchio sistema operativo, bloccando di fatto il dispositivo nel tempo.

Gli sviluppatori di app aggiornano regolarmente le loro app per sfruttare le nuove funzionalità e Interfacce di programmazione delle applicazioni (API) I protocolli di sicurezza sono disponibili solo nelle versioni più recenti del sistema operativo.

Gli sviluppatori stanno definendo nuovi requisiti minimi per i sistemi operativi per ridurre i costi di sviluppo e test, riducendo di fatto il supporto per i dispositivi più datati. Questa pratica garantisce agli utenti la migliore esperienza possibile con le tecnologie più recenti.

Ad esempio, un aggiornamento ampiamente riportato da WhatsApp Dal 1° giugno 2025, l'app non funzionerà più sugli iPhone con iOS 15.1 o sui telefoni Android con Android 5.1.

Questa decisione da sola rende obsoleti modelli più vecchi e popolari come iPhone 6 e Samsung Galaxy S4 per milioni di utenti che fanno affidamento sull'app per le comunicazioni quotidiane. Ciò evidenzia l'importanza di comprendere il ciclo di vita di un dispositivo e il suo impatto sull'accesso alle app essenziali.

Dispositivi obsoleti: calamite per attacchi informatici

Quando un dispositivo smette di ricevere aggiornamenti di sicurezza, diventa una vera e propria vulnerabilità. Senza aggiornamenti di sicurezza continui, il dispositivo diventa vulnerabile a un'ampia gamma di minacce informatiche che sfruttano vulnerabilità note.

Il ransomware è uno degli attacchi più comuni: gli aggressori crittografano i file personali degli utenti e poi chiedono un riscatto per ripristinarne l'accesso. Questo tipo di attacco può causare ingenti perdite finanziarie e interruzioni aziendali.

Le violazioni dei dati rappresentano un altro rischio significativo, in quanto possono comportare l'esposizione di informazioni sensibili come foto private, messaggi e dati finanziari. Queste violazioni possono avere gravi conseguenze per la privacy e la reputazione degli utenti.

In alcuni casi, il malware può essere installato per rubare credenziali bancarie, registrare le sequenze di tasti premuti o persino dirottare il dispositivo e trasformarlo in una botnet, una rete di dispositivi compromessi utilizzata per lanciare altri attacchi informatici su larga scala. Le botnet vengono spesso utilizzate negli attacchi DDoS (Distributed Denial of Service) per sovraccaricare i server e interrompere i servizi.

I consumatori sopportano il costo del breve ciclo di vita dei dispositivi intelligenti.

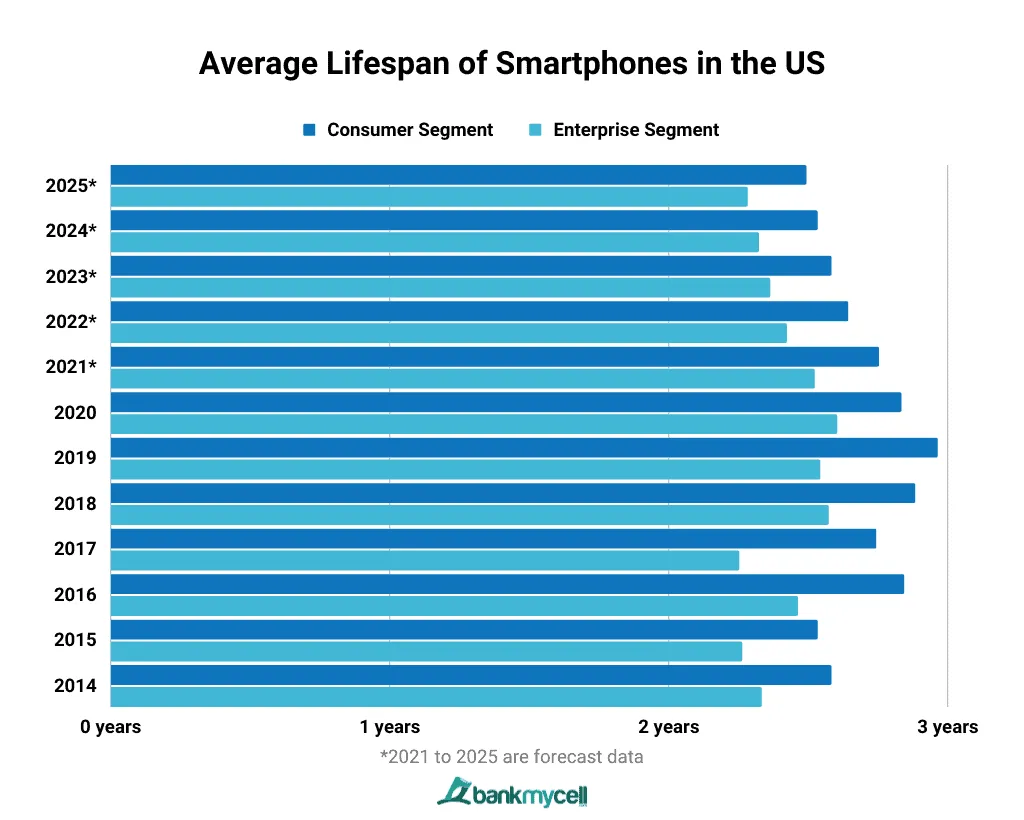

Dati recenti indicano un calo del ciclo di sostituzione medio degli smartphone consumer. Nel 2024, la durata media di uno smartphone consumer negli Stati Uniti sarà di 2.53 anni, in calo rispetto al picco di 2.96 anni registrato nel 2019.

Questa sostituzione regolare ha un costo elevato. Mentre il prezzo medio di vendita degli smartphone in tutto il mondo ha raggiunto un numero record Si prevede che raggiungerà i 356 dollari nel 2024, ma questa cifra è fortemente influenzata dai modelli più economici nei mercati in via di sviluppo.

Il costo è molto più elevato per i consumatori dei mercati sviluppati che acquistano dispositivi di fascia alta o media.

Ad esempio, è Prezzo medio di vendita degli iPhone Apple Circa 900 dollari. Se calcolati su un lungo periodo di tempo, questi costi aumentano rapidamente.

Un consumatore che sostituisce il proprio smartphone ogni 2.5 anni a un prezzo medio di 800 dollari spenderà 3,200 dollari solo in hardware nell'arco di un decennio.

Questa spesa prevedibile e ricorrente, causata dall'obsolescenza del software piuttosto che dai guasti hardware, è il risultato diretto di un modello di business incentrato sul fine vita (EoL). Questo modello di business incoraggia continui aggiornamenti hardware, gravando sui consumatori con costi crescenti e contribuendo alle sfide ambientali legate alla gestione dei rifiuti elettronici.

Prima di acquistare qualsiasi nuova tecnologia, verifica le politiche di aggiornamento.

Prima di investire in un nuovo dispositivo tecnologico, è essenziale condurre una ricerca online approfondita utilizzando parole chiave specifiche. Ad esempio, cerca il nome esatto del modello del dispositivo insieme a frasi come "politica di aggiornamento software" o "supporto software". Questo ti indirizzerà direttamente alla pagina di supporto ufficiale del produttore, dove potrai trovare dettagli sulle sue politiche di aggiornamento.

Queste garanzie di aggiornamento software sono diventate una parte essenziale delle campagne di marketing delle aziende, non più nascoste tra le clausole scritte in piccolo. Ciò riflette la crescente importanza degli aggiornamenti regolari per mantenere le prestazioni e la sicurezza dei dispositivi.

Questa ricerca dovrebbe essere ampliata per includere dispositivi più complessi come i computer portatili.

In particolare, è opportuno verificare la politica del produttore in merito agli aggiornamenti di driver e firmware. Questo tipo di supporto è diverso dagli aggiornamenti del sistema operativo ed è essenziale per mantenere la stabilità, le prestazioni e la sicurezza a lungo termine dei componenti hardware del dispositivo. Gli aggiornamenti dei driver garantiscono la compatibilità del dispositivo con i software e le applicazioni più recenti, mentre gli aggiornamenti del firmware risolvono le vulnerabilità di sicurezza e migliorano le prestazioni complessive.

Ad esempio, Microsoft mantiene una pagina generale e dettagliata sul ciclo di vita dei suoi dispositivi Surface, Indica chiaramente la data di fine supporto (EoL) per il firmware di ciascun modello.Questa trasparenza aiuta gli utenti a prendere decisioni informate sugli acquisti di hardware e sulla pianificazione di futuri aggiornamenti.

Modi sicuri per riutilizzare i vecchi dispositivi

Anche quando un dispositivo raggiunge la fine del suo ciclo di vita (EoL) e non è più adatto all'uso quotidiano, può essere riutilizzato in modi innovativi per ridurre i rifiuti elettronici e minimizzare l'impatto ambientale.

Ad esempio, un tablet montato a parete può essere trasformato in un'elegante cornice digitale, oppure conservato in cucina come postazione dedicata per esporre ricette o come lettore di e-book. Queste soluzioni danno nuova vita ai vecchi dispositivi e riducono la necessità di acquistarne di nuovi.

Inoltre, può Utilizzare le vecchie fotocamere dei telefoni come webcam wireless Utilizzando app come DroidCam o Camo, queste telecamere spesso superano le webcam integrate nei laptop in termini di qualità dell'immagine e funzionalità, offrendo una soluzione conveniente per migliorare l'esperienza delle videochiamate.

Fate attenzione quando tenete i vostri vecchi dispositivi connessi a Internet.

Ricordate che questi dispositivi non supportati sono reliquie di un'epoca passata in termini di sicurezza e rappresentano rischi significativi per la sicurezza, soprattutto quando connessi a Internet. I loro standard e protocolli di sicurezza sono obsoleti e vulnerabili agli hacker.

Per la tua sicurezza, collega questi dispositivi a una rete. Wi-Fi per gli ospiti Tieni il dispositivo separato dalla rete principale ed evita di utilizzarlo per attività sensibili come transazioni bancarie o acquisti online. Tenerlo separato dalla rete principale ne limita l'accesso ai dati importanti in caso di compromissione. Si consiglia inoltre di aggiornare regolarmente le password, se possibile, poiché gli aggiornamenti di sicurezza del produttore non sono disponibili per questi dispositivi.

I commenti sono chiusi.