Come rilevare i rootkit in Windows 10: una guida completa

Gli hacker utilizzano i rootkit per nascondere malware persistenti e apparentemente non rilevabili all'interno del dispositivo, che ruberanno silenziosamente dati o risorse, a volte per anni. Possono anche essere utilizzati sotto forma di keylogger, che monitorano le sequenze di tasti premuti e le comunicazioni per fornire all'aggressore informazioni sensibili.

Questo metodo di hacking ha acquisito maggiore importanza prima del 2006, prima che Microsoft Vista richiedesse ai fornitori di firmare digitalmente tutti i driver dei computer. Kernel Patch Protection (KPP) ha spinto gli autori di malware a modificare i loro metodi di attacco e solo di recente, a partire dal 2018, con Truffa pubblicitaria di ZacinloI programmi rootkit sono tornati alla ribalta.

I rootkit precedenti al 2006 erano tutti specifici del sistema operativo. Zacinlo, un rootkit della famiglia di malware Detrahere, ha introdotto qualcosa di molto più pericoloso sotto forma di rootkit basato sul firmware. In ogni caso, i rootkit rappresentano solo circa l'uno percento di tutto il malware rilevato ogni anno.

Tuttavia, dato il pericolo che possono rappresentare, sarebbe opportuno capire come funziona il rilevamento dei rootkit per identificare i programmi che potrebbero essersi già infiltrati nel sistema.

Individuazione dei rootkit in Windows 10 (in dettaglio)

Zacinlo era già attivo da quasi sei anni prima di essere scoperto, prendendo di mira il sistema operativo Windows 10. Il componente rootkit era altamente configurabile e si proteggeva dalle operazioni che riteneva pericolose per la sua funzionalità, ed era in grado di intercettare e decrittografare le comunicazioni SSL.

Crittografa e memorizza tutti i dati di configurazione nel registro di Windows e, durante l'arresto di Windows, si riscrive dalla memoria al disco utilizzando un nome diverso e aggiorna la sua chiave di registro. Questo gli consente di eludere il rilevamento da parte del software antivirus standard.

Ciò indica che i programmi antivirus o antimalware standard non sono sufficienti a rilevare i rootkit. Tuttavia, esistono alcuni programmi antimalware di alto livello che avvisano l'utente di un sospetto attacco rootkit.

Le cinque caratteristiche essenziali di un buon programma antivirus

La maggior parte dei principali programmi antivirus odierni implementa tutti e cinque questi importanti metodi per rilevare i rootkit nascosti.

- Analisi basata sulla firma Il software antivirus confronterà i file registrati con le firme dei rootkit noti. L'analisi cercherà anche modelli comportamentali che imitano specifiche attività operative dei rootkit noti, come l'utilizzo intensivo delle porte.

- Divulgazione delle obiezioni Il sistema operativo Windows utilizza tabelle di indice per eseguire comandi che possono attivare i rootkit. Poiché i rootkit tentano di sostituire o modificare qualsiasi elemento che percepiscono come una minaccia, questo segnalerà al sistema la loro presenza.

- Confronto di dati multi-fonte Le radici nascoste, nel tentativo di rimanere nascoste, possono alterare alcuni dei dati presentati in una scansione standard. I risultati delle chiamate di sistema di alto e basso livello possono rivelare la presenza di una radice nascosta. Il programma può anche confrontare la memoria di processo caricata nella RAM con il contenuto di un file sul disco rigido.

- Controllo di sicurezza Ogni biblioteca dispone di un sistema di firma digitale che viene creato quando il sistema è considerato "pulito". Un buon software di sicurezza può analizzare le biblioteche per rilevare eventuali modifiche al codice utilizzato per creare la firma digitale.

- Confronti di registrazione La maggior parte dei programmi antivirus esegue questi confronti secondo una pianificazione predefinita. Un file pulito viene confrontato con un file client in tempo reale per determinare se il file client è un file eseguibile indesiderato (.exe) o ne contiene uno.

Esecuzione di esami delle radici nascoste

Eseguire una scansione rootkit è il modo migliore per rilevare un'infezione da rootkit. Spesso, il sistema operativo non è affidabile nell'identificare autonomamente un rootkit e rilevarne la presenza può essere difficile. I rootkit sono sofisticati programmi spyware che nascondono le loro attività praticamente in ogni momento e sono in grado di rimanere nascosti alla vista.

Se sospetti che il tuo computer sia stato infettato da un virus rootkit, una buona strategia di rilevamento è quella di spegnerlo ed eseguire una scansione da un sistema sicuramente pulito. Un modo sicuro per individuare un rootkit sul tuo computer è analizzare un dump di memoria. Un rootkit non può nascondere le istruzioni che fornisce al sistema mentre vengono eseguite nella memoria del computer.

Utilizzo di WinDbg per l'analisi del malware

Microsoft Windows offre un proprio strumento di debug multifunzionale che può essere utilizzato per eseguire controlli di debug su applicazioni, driver o sul sistema operativo stesso. Esegue il debug di errori di codice in modalità kernel e in modalità utente, aiuta ad analizzare i crash dump ed esamina i log della CPU.

Alcuni sistemi Windows saranno dotati di WinDbg È già incluso. Chi non ce l'ha dovrà scaricarlo dal Microsoft Store. Anteprima WinDbg Si tratta dell'ultima versione di WinDbg, che offre immagini più chiare, finestre più veloci, scripting completo e gli stessi comandi, estensioni e flussi di lavoro della versione originale.

Come minimo, puoi usare WinDbg per analizzare dump di memoria o arresti anomali, inclusa la schermata blu di errore (BSOD). Dai risultati, puoi cercare indicatori di un attacco malware. Se sospetti che uno dei tuoi programmi possa essere bloccato da un malware o stia utilizzando più memoria del necessario, puoi creare un file di dump e usare WinDbg per analizzarlo.

Un dump completo della memoria può occupare molto spazio su disco, quindi potrebbe essere meglio eseguire un dump parziale. Modalità kernel In alternativa, è possibile utilizzare un piccolo dump di memoria. Un dump in modalità kernel conterrà tutte le informazioni sull'utilizzo della memoria da parte del kernel al momento del crash. Un piccolo dump di memoria conterrà informazioni di base su diversi sistemi, come driver, kernel e Plus, ma sarà molto più piccolo.

I dump di memoria di piccole dimensioni sono più utili per analizzare la causa dei BSOD. Per il rilevamento dei rootkit, la versione completa o quella del kernel sarebbero più utili.

Crea un file di dump in modalità kernel

Un file dump in modalità kernel può essere creato in tre modi:

- Abilitare il file dump dal pannello di controllo per consentire al sistema di bloccarsi automaticamente.

- Abilitare il file dump dal pannello di controllo per forzare l'arresto anomalo del sistema.

- Utilizza lo strumento di debug per crearne uno per te

Sceglieremo l'opzione numero tre.

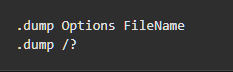

Per eseguire il file dump necessario, è sufficiente immettere il seguente comando nella finestra di comando WinDbg.

sostituire FileName Con un nome adatto per il file di trascrizione e una lettera "?" fAssicurati che la "f" sia in minuscolo, altrimenti creerai un tipo diverso di file dump.

Una volta che il debugger avrà terminato il suo lavoro (la prima scansione richiederà diversi minuti), verrà creato un file dump e potrai analizzare i risultati ottenuti.

Capire cosa cercare, come l'uso della memoria volatile (RAM), per rilevare un rootkit richiede esperienza e test. È possibile, sebbene non consigliato ai principianti, testare le tecniche di rilevamento del malware su un sistema live. Per farlo, tuttavia, saranno necessari esperienza e una conoscenza approfondita del funzionamento di WinDbg, per evitare di diffondere accidentalmente un virus live sul sistema.

Esistono metodi più sicuri e adatti ai principianti per scoprire il nostro nemico ben nascosto.

Metodi di scansione aggiuntivi

Anche il rilevamento manuale e l'analisi comportamentale sono metodi affidabili per il rilevamento dei rootkit. Individuare un rootkit può essere estremamente arduo, quindi invece di prendere di mira il rootkit stesso, è possibile cercare comportamenti simili a quelli del rootkit.

È possibile verificare la presenza di rootkit nei pacchetti software scaricati utilizzando le opzioni di installazione avanzata o personalizzata durante l'installazione. È necessario cercare eventuali file non familiari elencati nei dettagli. Questi file devono essere rimossi oppure è possibile effettuare una rapida ricerca online per individuare eventuali indizi di malware.

I firewall e i relativi report di log sono un modo incredibilmente efficace per rilevare i rootkit. Il software ti avviserà se la tua rete è sottoposta a controllo e dovrebbe mettere in quarantena eventuali download irriconoscibili o sospetti prima dell'installazione.

Se sospetti che un rootkit possa essere già presente sul tuo dispositivo, puoi esaminare i report del registro del firewall e cercare eventuali comportamenti insoliti.

Esaminare i report del registro del firewall

Sarà necessario rivedere i report di registrazione del firewall correnti, che rendono un'applicazione open source come Spia del traffico IP Grazie alle sue funzionalità di filtraggio dei log del firewall, questo è uno strumento estremamente utile. I report ti mostreranno cosa devi vedere in caso di attacco.

Se si dispone di una rete di grandi dimensioni con un firewall separato per filtrare il traffico in uscita, non sarà Spia del traffico IP Essenziale. In alternativa, dovresti essere in grado di visualizzare i pacchetti in entrata e in uscita verso tutti i dispositivi e le workstation sulla rete tramite i registri del firewall.

Che tu sia a casa o in un piccolo ambiente di lavoro, puoi utilizzare il modem fornito dal tuo provider di servizi Internet (ISP) o, se ne hai uno, un firewall o un router personale per estrarre i log del firewall. Sarai in grado di identificare il traffico per ogni dispositivo connesso alla stessa rete.

Potrebbe anche essere utile abilitare i file di registro di Windows Firewall. Per impostazione predefinita, il file di registro è disabilitato, il che significa che non vengono scritte informazioni o dati.

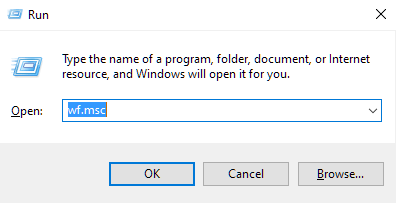

- Per creare un file di registro, aprire la funzione Esegui premendo Windows + R.

- genere WF msc nella casella e premere entra.

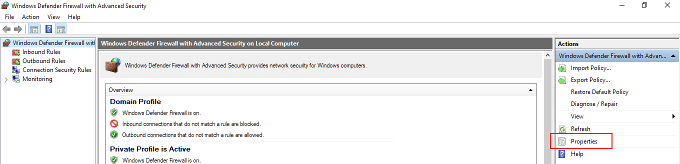

- Nella finestra Windows Firewall con sicurezza avanzata, seleziona "Windows Defender Firewall con sicurezza avanzata sul computer locale" dal menu a sinistra. Nel menu all'estrema destra, sotto "Azioni", fai clic su Proprietà a Confronto.

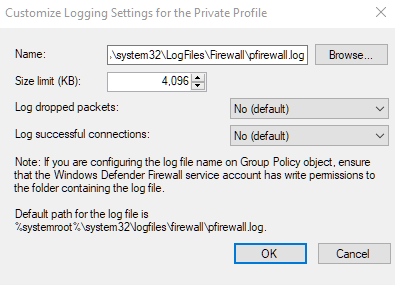

- Nella nuova finestra di dialogo, vai alla scheda "Profilo privato" e seleziona PersonalizzareChe si trova nella sezione "Registrazione".

- La nuova finestra ti consentirà di specificare la dimensione del file di registro da scrivere, dove vuoi inviarlo e se vuoi registrare solo i pacchetti persi, le connessioni riuscite o entrambi.

- I pacchetti ignorati sono quelli che Windows Firewall ha bloccato per tuo conto.

- Per impostazione predefinita, le voci del registro di Windows Firewall memorizzeranno solo gli ultimi 4 MB di dati e possono essere trovate in %SystemRoot%System32LogFilesFirewallPfirewall.log

- Tieni presente che aumentare il limite massimo di utilizzo dei dati per i registri può influire sulle prestazioni del tuo computer.

- Clicca su OK Quando finisci.

- Successivamente, ripeti gli stessi passaggi appena eseguiti nella scheda "Profilo privato", ma questa volta nella scheda "Profilo pubblico".

- Verranno ora creati record sia per le comunicazioni pubbliche che per quelle private. È possibile visualizzare i file in un editor di testo come Blocco note o importarli in un foglio di calcolo.

- Ora è possibile esportare i file di registro in un programma di analisi del database come IP Traffic Spy per filtrare e ordinare il traffico per una facile identificazione.

Fai attenzione a qualsiasi cosa insolita nei file di registro. Anche il minimo problema di sistema può indicare un'infezione da rootkit nascosta. Un utilizzo eccessivo della CPU o della larghezza di banda quando non si esegue nulla di impegnativo, o quando non si esegue affatto, può essere un indizio chiave.

I commenti sono chiusi.